Sabemos que as empresas estão cada vez mais preocupadas com questões de privacidade e proteção de dados. Para implementar um processo robusto, é essencial compreender quais são os principais pilares da segurança da informação e suas características.

De acordo com uma pesquisa realizada pela PwC, 83% das empresas brasileiras planejam aumentar os investimentos em segurança cibernética. Esse percentual é relativamente maior se comparado com a média mundial, que ficou em torno de 69%. Por sua vez, 45% dessas organizações brasileiras desejam destinar cerca de 10% do orçamento de TI para iniciativas de segurança e privacidade no mundo online.

Embora esse seja um sinal bastante positivo, a pesquisa revela que apenas um terço das organizações mundiais possuem práticas avançadas de proteção de dados. Diante disso, torna-se fundamental conhecer os pilares da segurança da informação para criar processos mais direcionados e adequados às necessidades do seu negócio. Confira mais neste artigo.

Leia também: 3 fatores que afetam o desempenho dos serviços em nuvem na área de TI

Importância da segurança da informação para as empresas

A segurança da informação pode ser definida como uma série de boas práticas cujo foco principal é garantir a proteção dos dados de uma empresa, mitigar riscos e assegurar conformidade com as leis vigentes.

Com a implementação de um programa robusto de segurança, as organizações conseguem usufruir de uma série de benefícios, como:

- Redução de custos: A prevenção de ataques cibernéticos e vazamentos minimiza gastos com multas, processos judiciais e danos à reputação da empresa.

- Aumento da confiabilidade dos ativos internos: Com dados seguros, as operações empresariais tornam-se mais confiáveis e é possível planejar a longo prazo.

- Aumento da disponibilidade tecnológica: Ambientes tecnologicamente seguros garantem que os sistemas permaneçam em funcionamento constante.

- Identificação rápida de ameaças: É possível classificar e eliminar ameaças rapidamente, evitando maiores danos.

- Diferencial competitivo: Empresas com sistemas de segurança robustos se destacam no mercado e conquistam a confiança de clientes e parceiros.

Você pode se interessar: BYOD: o que é essa tendência na área de TI e quais são os cuidados que as empresas devem ter?

4 pilares da segurança da informação

Os pilares fundamentais da segurança da informação são:

- Confidencialidade

A confidencialidade está diretamente relacionada à privacidade dos dados. Esse pilar assegura que informações pessoais ou confidenciais de uma empresa não sejam visualizadas por pessoas não autorizadas ou, pior, roubadas.

Dados pessoais, informações financeiras, fiscais, contábeis ou estratégicas para o negócio devem ser tratadas com extremo cuidado. Algumas das práticas para mitigar riscos nesse pilar incluem:

- Gestão de acesso e usuários: Controle rigoroso sobre quem pode acessar determinados dados.

- Definição de senhas periódicas: Alterar senhas com frequência reduz riscos de invasão.

- Criptografia: Proteger os dados durante o trânsito e armazenamento.

- Monitoramento constante: Detectar atividades suspeitas em tempo real.

Um exemplo de boas práticas de confidencialidade é o uso de tecnologias como VPNs (Redes Privadas Virtuais), que protegem comunicações entre colaboradores remotos e servidores corporativos. Além disso, empresas estão adotando ferramentas de Data Loss Prevention (DLP), que previnem vazamentos de dados.

- Integridade

A integridade está relacionada à proteção da veracidade e consistência dos dados ao longo de seu ciclo de vida. Isso significa que os gestores devem implementar medidas para evitar que informações sejam alteradas ou excluídas de maneira indevida.

Grande parte das ameaças à integridade provém de erros humanos, como alterações acidentais. Para reduzir esses riscos, recomenda-se:

- Refinamento da gestão de acesso: Limitar alterações apenas aos usuários autorizados.

- Backups periódicos: Garantir que dados possam ser recuperados em caso de perda.

- Auditorias regulares: Revisar logs e eventos para identificar possíveis inconsistências.

Um caso prático ocorreu com uma multinacional que perdeu informações sensíveis por falha humana. Após implementar sistemas automatizados de controle de versões e backups diários, conseguiu evitar novas perdas e aumentar a segurança.

- Disponibilidade

Os sistemas tecnológicos são vulneráveis a uma ampla gama de ameaças, desde desastres naturais até falhas humanas e ataques cibernéticos. O pilar da disponibilidade garante que sistemas e aplicações permaneçam acessíveis para a operação a qualquer momento.

Para assegurar alta disponibilidade, é essencial:

- Manter softwares atualizados: Atualizações regulares corrigem falhas de segurança conhecidas.

- Soluções de proteção de dados: Implementar firewalls e antivírus robustos.

- Plano de recuperação de desastres: Estruturar um protocolo de resposta rápida para minimizar impactos em situações adversas.

Por exemplo, hospitais dependem de sistemas sempre ativos para salvar vidas. A implantação de soluções de disaster recovery, como replicadores de dados em tempo real, garante que informações vitais permaneçam acessíveis, mesmo em casos de falhas no servidor principal.

- Autenticidade

Por fim, a autenticidade válida a identidade dos usuários que acessam, movem ou alteram dados. Isso é feito por meio de senhas, logins e outras formas de validação.

Com o avanço tecnológico, empresas têm adotado práticas mais sofisticadas, como:

- Verificação em duas etapas: O usuário deve fornecer informações adicionais para acessar o sistema.

- Identificação biométrica: Uso de digitais, reconhecimento facial ou íris para autenticação.

- Tokens e certificados digitais: Garantem maior segurança em transações e acessos.

Empresas que lidam com altos volumes de transações financeiras, como bancos, utilizam autenticação multifator para proteger contas de clientes contra fraudes.

Veja também: 5 razões para contar com suporte técnico de TI da add it Cloud Solutions!

Avanços e desafios na segurança da informação

A evolução tecnológica trouxe benefícios inegáveis, mas também um aumento significativo nos desafios de segurança. A cada ano, ataques cibernéticos tornam-se mais sofisticados, exigindo que as organizações invistam continuamente em soluções modernas e treinamento para suas equipes.

Uma das tendências que merece destaque é o uso da inteligência artificial (IA) para detecção de ameaças. Algoritmos avançados conseguem identificar padrões de comportamento maliciosos e agir proativamente. Além disso, a implementação de redes Zero Trust, que assumem que nenhuma entidade é confiável por padrão, tem ajudado a elevar os níveis de proteção.

Por outro lado, a falta de conscientização dos colaboradores ainda é um ponto fraco para muitas empresas. Estudos mostram que treinamentos regulares em boas práticas de segurança são fundamentais para evitar violações causadas por erros humanos.

Como escolher o parceiro ideal em segurança da informação

Contar com parceiros especializados é fundamental para implementar os pilares da segurança da informação de maneira eficaz. A escolha de um fornecedor deve considerar:

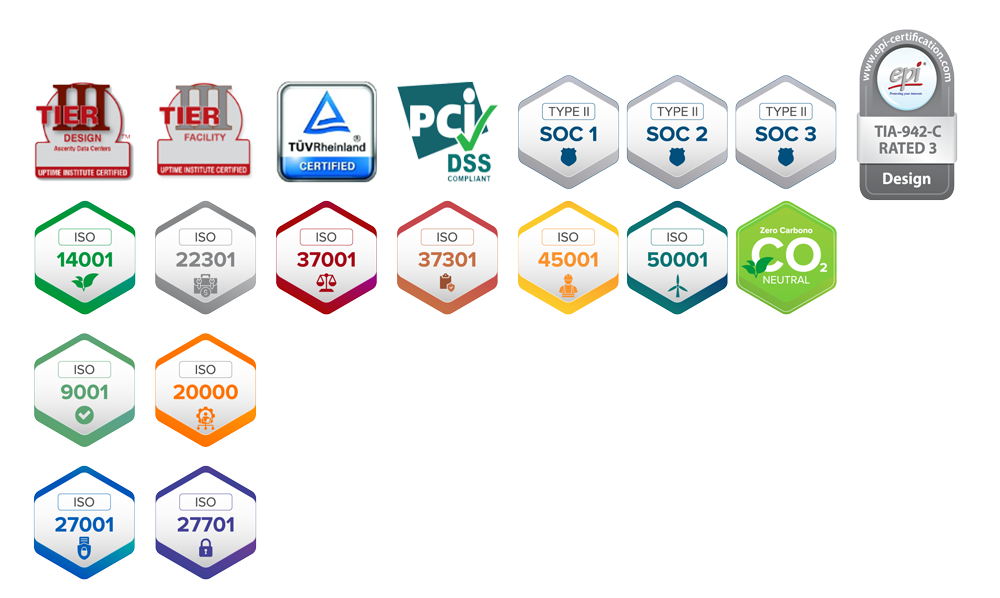

- Experiência no mercado: Empresas com histórico comprovado tendem a oferecer soluções mais confiáveis.

- Portfólio de serviços: Avalie as tecnologias e serviços oferecidos.

- Suporte técnico: Um bom parceiro oferece suporte rápido e eficiente, 24 horas por dia.

Conte com a ajuda da add it Cloud Solutions!

Somos uma parceira com mais de 20 anos de experiência em Soluções em Nuvem, Infraestrutura de TI e Segurança Cibernética. Dentre os serviços oferecidos, destacam-se:

- Disaster Recovery: Monitoramento 24×7 por meio de uma Plataforma de IT Resilience, mitigando falhas e garantindo alta disponibilidade dos sistemas.

- Gestão de riscos: Identificação proativa de vulnerabilidades e implementação de soluções eficazes.

- Proteção contra ataques cibernéticos: Redução dos riscos de vazamentos e roubo de dados.

Considerações finais

Investir nos pilares da segurança da informação é essencial para que as empresas se mantenham competitivas, protegendo não apenas seus ativos internos, mas também a confiança de seus clientes e parceiros. Com boas práticas, tecnologias avançadas e parceiros confiáveis, é possível mitigar riscos e garantir a longevidade do negócio.

Se você deseja reforçar a segurança em sua organização, entre em contato com especialistas como a add it Cloud Solutions para desenvolver soluções personalizadas e alinhadas às necessidades do seu negócio.

Quer saber mais? Acesse agora mesmo e entre em contato com o nosso time.

Comments are closed