SIEM + WAF + NGFW: ¿por qué combinar capas es la mejor estrategia contra los ataques modernos?

El panorama de la ciberseguridad nunca ha sido tan difícil. Ataques sofisticados, cada vez más automatizados y persistentes, ponen en alerta constante a empresas de todos los tamaños. Ya no basta con confiar únicamente en los cortafuegos o antivirus tradicionales: los delincuentes aprovechan las lagunas de las aplicaciones, las vulnerabilidades de configuración e incluso los fallos humanos para comprometer datos y operaciones.

En este contexto, surge una pregunta esencial: ¿cómo podemos montar una defensa realmente eficaz contra las amenazas modernas? La respuesta está en una estrategia por capas, que aúne diferentes tecnologías con funciones complementarias. Entre ellas, destacan tres piezas clave: SIEM (Security Information and Event Management), WAF (Web Application Firewall) y NGFW (Next-Generation Firewall).

Por sí solas, estas herramientas ofrecen importantes ventajas. Pero cuando se combinan, forman una barrera robusta, capaz de identificar, bloquear y responder rápidamente a ataques que escaparían a las soluciones individuales. En este artículo, comprenderemos el papel de cada capa y por qué integrarlas es la forma más segura de hacer frente a la ciberdelincuencia actual.

Evolución de las amenazas digitales

En los últimos años, hemos asistido a un crecimiento exponencial de los ataques dirigidos a empresas. No se trata solo de volumen, sino de sofisticación:

- Ransomware que se propaga rápidamente y secuestra datos críticos.

- Ataques de día cero, que aprovechan fallos aún desconocidos para los fabricantes.

- Explotación de aplicaciones web, como inyección SQL, cross-site scripting (XSS) y secuestro de sesión.

- Ataques distribuidos de denegación de servicio (DDoS), capaces de tumbar sitios web y servicios enteros.

- Amenazas internas, procedentes de empleados malintencionados o de fallos humanos explotados mediante ingeniería social.

Además, los atacantes utilizan técnicas de evasión como el tráfico cifrado, las IP dinámicas y los bots distribuidos por todo el mundo, lo que dificulta su detección.

En este escenario, una única solución de seguridad no puede ofrecer una cobertura total. Aquí es donde entra en juego la estrategia de estratificación: cada tecnología cubre un ángulo de la defensa, reduciendo drásticamente la superficie de ataque y aumentando la capacidad de respuesta.

NGFW: la base de una defensa inteligente

El cortafuegos de nueva generación (NGFW ) es la evolución del cortafuegos tradicional. Más que controlar puertos y protocolos, actúa en profundidad sobre el tráfico de red.

Principales funcionalidades de la NGFW:

- Inspección profunda de paquetes (DPI): analiza el contenido del tráfico, identificando amenazas ocultas en protocolos aparentemente legítimos;

- Sistema de prevención de intrusiones (IPS): detecta y bloquea los intentos de explotar vulnerabilidades;

- Control granular de aplicaciones: define políticas de uso para aplicaciones específicas, aumentando la seguridad y la productividad;

- Compatibilidad con tráfico cifrado: inspecciona las comunicaciones HTTPS, donde se esconden la mayoría de las amenazas modernas;

- Segmentación de la red: permite crear zonas seguras que aíslan los entornos críticos y reducen la propagación de los ataques.

El NGFW es esencial para crear una línea perimetral de defensa, bloqueando los ataques antes incluso de que lleguen a las aplicaciones o al usuario final. Actúa como el "guardián" de la organización, pero con la inteligencia suficiente para reconocer no solo quién entra, sino también el comportamiento de lo que pasa por la red.

WAF: blindaje para aplicaciones web

Si el NGFW protege el perímetro, el Web Application Firewall (WAF) actúa directamente sobre la capa de aplicación, que hoy en día es uno de los objetivos favoritos de los atacantes. Al fin y al cabo, los sistemas web concentran datos sensibles y están permanentemente expuestos a Internet.

Principales ventajas de WAF:

- Protección contra ataques a aplicaciones web: SQL Injection, XSS, Remote File Inclusion, entre otros;

- Filtrado del tráfico HTTP/HTTPS: bloquea los accesos malintencionados y sólo permite las interacciones legítimas;

- Mitigación de ataques DDoS dirigidos a aplicaciones;

- Análisis del comportamiento de usuarios y bots: diferencia el acceso genuino de la actividad automatizada sospechosa;

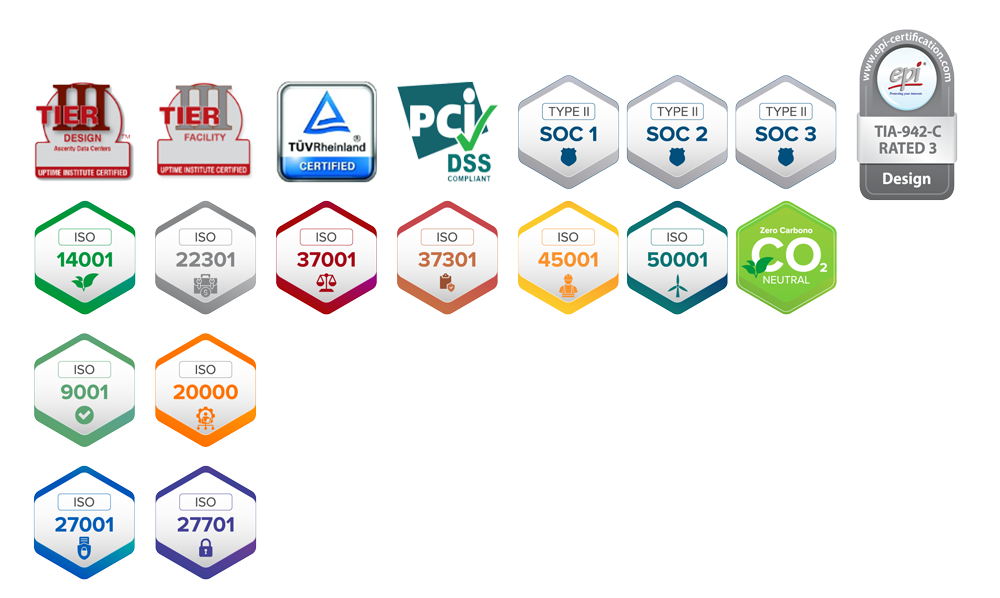

- Cumplimiento normativo: ayuda a las empresas a cumplir normas como PCI-DSS, LGPD y GDPR, que exigen la protección de los datos en tránsito.

En la práctica, el WAF actúa como una barrera entre el usuario y la aplicación, inspeccionando cada solicitud antes de ser procesada. De este modo se impide que el código malicioso o los intentos de manipulación lleguen al sistema.

Un ejemplo práctico: imagine una tienda de comercio electrónico. Sin un WAF, un atacante podría intentar insertar comandos SQL maliciosos en los formularios de inicio de sesión para acceder a la base de datos. Con un WAF instalado, este tipo de intentos se interceptan y bloquean inmediatamente.

SIEM: la inteligencia central de la seguridad

Mientras que NGFW y WAF tienen funciones de bloqueo más tácticas, SIEM (Security Information and Event Management) actúa estratégicamente, recopilando y analizando datos de toda la infraestructura de TI.

Qué hace SIEM:

- Recopilación y correlación de registros de diferentes fuentes (cortafuegos, servidores, puntos finales, aplicaciones, sistemas en la nube);

- Detección de anomalías y amenazas avanzadas mediante análisis en tiempo real;

- Automatización de alertas: envía notificaciones inmediatas cuando se identifica un patrón sospechoso;

- Soporte para investigaciones forenses: proporciona registros de auditoría detallados para comprender el origen y el impacto de los incidentes;

- Informes de cumplimiento: facilita la auditoría y el cumplimiento de las normas reglamentarias.

SIEM es el cerebro de la ciberseguridad, capaz de convertir datos dispersos en información procesable. No solo detecta amenazas que de otro modo pasarían desapercibidas, sino que también acelera la respuesta ante incidentes.

Un buen ejemplo es cuando SIEM identifica movimientos laterales: incluso si un atacante elude el NGFW o WAF, SIEM puede correlacionar eventos inusuales y alertar al equipo antes de que el ataque cause daños mayores.

Más información: the-most-exploited-vulnerabilities-by-hackers

El poder de la combinación: SIEM + WAF + NGFW

Por separado, cada tecnología ofrece ya ventajas significativas. Pero es la integración entre SIEM, WAF y NGFW lo que realmente crea una estrategia de defensa de vanguardia.

Cómo se complementan:

- NGFW bloquea las amenazas en la capa de red.

- WAF protege las aplicaciones críticas contra ataques selectivos.

- SIEM centraliza la información, correlaciona los eventos y garantiza una amplia visibilidad.

Cuando están conectadas, estas capas ofrecen

- Detección más rápida y precisa: el SIEM recibe registros detallados del NGFW y el WAF, cruzando información que podría parecer inofensiva de forma aislada;

- Respuestas automatizadas: las políticas de integración permiten al NGFW o WAF aplicar bloqueos inmediatos cuando se detecta una amenaza en el SIEM;

- Reducción de falsos positivos - El análisis cruzado entre capas reduce las alarmas innecesarias, optimizando el trabajo del equipo de seguridad;

- Resistencia frente a ataques modernos: aunque una técnica consiga eludir el NGFW, es poco probable que atraviese el WAF y, si lo hace, será detectada por el SIEM.

Este enfoque se conoce como defensa en profundidad y es la base de las estrategias modernas de ciberseguridad.

Ejemplos prácticos de defensa por capas

Escenario 1: propagación del ransomware

Un empleado recibe un correo electrónico con un enlace malicioso.

- El NGFW identifica el tráfico sospechoso en la comunicación con un servidor externo y lo bloquea.

- Si el archivo malicioso intenta explotar una vulnerabilidad en una aplicación, el WAF lo intercepta.

- SIEM correlaciona los intentos y alerta al equipo para aislar la máquina afectada.

Escenario 2: Ataque de inyección de comercio electrónico

Un hacker intenta explotar un formulario de inicio de sesión.

- El WAF detecta los intentos de inyección SQL y los bloquea en tiempo real.

- El NGFW registra el origen del tráfico e impide nuevos accesos desde la misma IP.

- SIEM correlaciona intentos similares en diferentes momentos e identifica una campaña coordinada, lo que permite una respuesta preventiva.

Escenario 3: Movimiento lateral dentro de la red

Un atacante obtiene acceso inicial a una máquina interna.

- El NGFW limita el acceso entre segmentos de red.

- SIEM detecta movimientos laterales fuera de lo normal y activa una alerta.

- El WAF protege la base de datos de los intentos de explotación, incluso si el atacante ya se encuentra dentro del perímetro.

Ventajas estratégicas para las empresas

Adoptar una combinación de SIEM, WAF y NGFW aporta ventajas que van más allá de la protección técnica:

- Continuidad de la actividad: evita el tiempo de inactividad causado por los ataques.

- Protección de la reputación: reduce el riesgo de filtración de datos y de exposición negativa.

- Cumplimiento de los requisitos normativos: conformidad con la normativa de protección de datos.

- Optimización de recursos: la integración reduce las redundancias y mejora la eficacia operativa.

- Escalabilidad: las soluciones en la nube permiten que la protección siga el ritmo de crecimiento de la empresa.

En un mercado en el que la confianza digital es un diferenciador competitivo, invertir en seguridad integrada se convierte no sólo en una cuestión de protección, sino también de estrategia empresarial.

Conclusión

La lucha contra la ciberdelincuencia requiere mucho más que barreras aisladas. La combinación de SIEM, WAF y NGFW representa un enfoque sólido que une prevención, detección y respuesta en un ciclo continuo de protección.

Las empresas que adoptan esta estrategia por capas son capaces no sólo de bloquear los ataques más comunes, sino también de identificar y reaccionar ante las amenazas avanzadas, garantizando la continuidad de sus operaciones y la protección de sus datos.

En un escenario en el que los ataques digitales son inevitables, la mejor defensa es estar preparado. Más información

Los comentarios están cerrados