Ninguna empresa está libre de un ciberataque.

La pregunta que no debe quitarle el sueño es: ¿está preparada su empresa si esto ocurre hoy?

Si su respuesta es afirmativa, ¡enhorabuena! Si no es así, este artículo le ofrece los puntos fundamentales que debe conocer para responder con eficacia y minimizar los daños causados por un ciberataque.

1- CONTENCIÓN

La primera acción al detectar un ataque en curso es cortar completamente el acceso de todas las máquinas a Internet. Esto es esencial para evitar que el ataque se propague y llegue a otras partes del sistema.

Sin embargo, es crucial no apagar las máquinas. En lugar de eso, desconéctelas de Internet. ¿Por qué? Porque el siguiente paso es buscar rastros y pruebas del ataque, que podrían perderse si se apagan los equipos. Estos rastros son fundamentales para comprender el origen, el alcance y el método utilizado en el ataque. Un ejemplo habitual es el uso de registros del sistema, que ayudan al posterior análisis forense.

Imagine un escenario en el que una empresa detecta actividad sospechosa en sus servidores. Al desconectar las máquinas, los expertos pueden capturar detalles como las IP de origen y los comandos ejecutados por el atacante. Esto no sólo ayuda a la contención, sino que también proporciona información valiosa para la investigación.

Otras medidas de contención importantes son la identificación de las máquinas comprometidas y la comprobación de los dispositivos que puedan haber sido infectados. En las grandes organizaciones, la segregación de la red es esencial, ya que permite aislar los sectores afectados y proteger las áreas que aún no se han visto afectadas.

- GRUPO - EQUIPO

Al igual que en una guerra, es necesario definir el liderazgo en un momento de crisis. ¿Quién será el responsable de dirigir la operación de respuesta? Este profesional, o equipo de profesionales, debe tener experiencia en gestión de crisis y ser capaz de tomar decisiones rápidas y eficaces.

También es importante asignar recursos internos y externos. Si la empresa no dispone de un equipo dedicado a la ciberseguridad, hay que recurrir inmediatamente a socios y proveedores de tecnología. Muchas empresas tienen contratos con proveedores de respuesta a incidentes precisamente para estos casos.

Por ejemplo, las pequeñas y medianas empresas que no disponen de una estructura sólida pueden contratar a empresas especializadas en vigilancia y respuesta, garantizando un apoyo inmediato en situaciones de crisis.

Como complemento, la definición de un equipo de crisis debe tener en cuenta la experiencia y especialidad de cada miembro. Por ejemplo, un analista de seguridad podría centrarse en el análisis de registros, mientras que un gestor podría concentrarse en la comunicación y la toma de decisiones.

Un equipo bien estructurado también necesita acceso a herramientas especializadas. Estas pueden incluir plataformas de supervisión de redes, sistemas de copia de seguridad automática y software de análisis forense.

- PRIORIZACIÓN

En un ciberataque, todas las áreas de la empresa pueden verse afectadas, y cada una de ellas creerá que es la más urgente. Para evitar el caos y la desorganización, es esencial tener una estrategia clara de priorización.

- Cómo tratar cada área: establezca reglas claras. Por ejemplo, las áreas críticas como finanzas, operaciones y atención al cliente deben ser, por lo general, las primeras en restablecerse.

- Calendario de actuación: elabore un plan con pasos bien definidos para la recuperación.

- Implicación del área de negocio: Garantizar que los responsables de las áreas afectadas estén alineados con las decisiones tomadas.

Por ejemplo, si el sistema de facturación de la empresa se ve comprometido, puede priorizarse sobre la recuperación de los correos electrónicos corporativos, dependiendo del impacto en el flujo de caja. Las empresas del sector minorista, por ejemplo, necesitan asegurarse de que sus sistemas de pago son los primeros en volver a funcionar.

También es importante crear un plan de contingencia para las áreas secundarias, de modo que puedan funcionar con soluciones provisionales mientras se restablecen las más críticas. Esto puede incluir el despliegue de herramientas manuales o sistemas de copia de seguridad.

- SALAS DE GUERRA

Las llamadas "salas de guerra" son equipos creados para coordinar los esfuerzos de respuesta a un ataque. Deben centrarse en:

- Comunicación interna y externa: garantizar que se envían mensajes coherentes a empleados, clientes y otras partes interesadas.

- Contener el ataque: Trabajar para detener el avance del ataque.

- Reparación de vulnerabilidades: identificación y reparación de las lagunas explotadas.

- Análisis forense: recopilación de pruebas para comprender el ataque y evitar que se repita.

- Restaurar el sistema: devolver los sistemas a la normalidad.

Estas salas deben incluir especialistas en TI, seguridad, comunicaciones corporativas y liderazgo empresarial. La colaboración entre las distintas áreas es esencial para una respuesta eficaz.

Las empresas que tienen protocolos de crisis bien definidos pueden montar estas salas rápidamente, asegurándose de que cada profesional sabe exactamente qué hacer.

Además, la creación de una sala de guerra virtual, utilizando herramientas de colaboración en línea, puede ser útil para empresas con equipos dispersos geográficamente.

Un ejemplo práctico sería el uso de plataformas como Microsoft Teams o Slack para mantener una comunicación constante entre los miembros del equipo de respuesta.

- CAMBIO DE TURNOS

Los ciberataques pueden tardar días o incluso semanas en resolverse por completo. Así que sobrecargar al equipo no es una opción.

- Definir los turnos: organizar los turnos para que el personal pueda descansar adecuadamente.

- Planificación: Asegúrese de que los implicados saben cuándo serán convocados y cuáles serán sus tareas.

- Evitar presiones innecesarias: un equipo agotado puede cometer errores que pongan en peligro la respuesta al ataque.

Por ejemplo, una organización puede adoptar turnos de 8 horas, garantizando que siempre haya personal cualificado de guardia las 24 horas del día. Este tipo de organización es habitual en los centros de operaciones de seguridad, conocidos como SOC.

Además, la celebración de breves reuniones de cambio de turno permite a los equipos compartir actualizaciones críticas, garantizando la continuidad de la acción.

- APOYO PSICOLÓGICO

La presión por obtener resultados rápidos, el miedo al fracaso y la tensión generada por un ataque pueden provocar agotamiento emocional. Por eso es importante ofrecer a tu equipo apoyo psicológico.

- RRHH a mano: El departamento de Recursos Humanos debe supervisar y apoyar a los profesionales implicados.

- Gestión de conflictos: evitar tensiones entre los miembros del equipo, que pueden poner en peligro el progreso del trabajo.

- Formación en resiliencia: Promover la formación periódica para preparar a los profesionales a afrontar situaciones de alta presión.

Las empresas que invierten en bienestar consiguen aumentar la resiliencia de sus equipos, por lo que están mejor preparadas para afrontar las crisis.

También puede ser útil proporcionar un canal de comunicación anónimo para que los profesionales expresen sus preocupaciones y frustraciones durante el proceso.

- OPERACIÓN DE RESCATE

Una de las situaciones más delicadas en un ciberataque es hacer frente a las peticiones de rescate. Los atacantes suelen exigir un pago para liberar datos o sistemas.

- Recuperación independiente: Evaluar si la empresa es capaz de recuperar los sistemas comprometidos sin negociar.

- Implicación de las autoridades: Decide si llamar a la policía o a los organismos reguladores.

- Riesgos de la negociación: Considera que no hay garantías de que los asaltantes cumplan sus promesas, ni siquiera después del pago.

Por ejemplo, un hospital puede enfrentarse a un ataque de ransomware en el que se bloqueen los sistemas de cuidados críticos. Decidir entre pagar o intentar restaurar los sistemas es una elección difícil que requiere un análisis de riesgos.

PLAN DE RESPUESTA RÁPIDA

Un componente esencial de cualquier estrategia de recuperación es contar con un plan de respuesta rápida. Este plan debe ser:

- Detallado: Incluya todos los pasos a seguir.

- Comprobación periódica: Realice simulaciones periódicas para evaluar la eficacia del plan.

- Actualización: Revisar el plan en función de la experiencia adquirida y de las nuevas amenazas identificadas.

Las empresas que invierten en un sólido plan de respuesta a incidentes están mejor preparadas para hacer frente a los ciberataques y minimizar su impacto. Estos simulacros pueden incluir escenarios como fugas de datos o ataques DDoS.

Además, un buen plan de respuesta considera la integración de las áreas internas y externas. Involucrar a proveedores de tecnología, bufetes de abogados especializados y profesionales de la comunicación corporativa puede ser la diferencia entre mitigar un ataque rápidamente o enfrentarse a daños prolongados.

Como resultado de una estrategia bien definida, su empresa puede ganar un tiempo precioso y restablecer sus operaciones más rápidamente. Trabajar en la prevención y la preparación es la mejor manera de reducir los daños de un ataque.

La pregunta final sigue siendo: ¿está preparada su empresa?

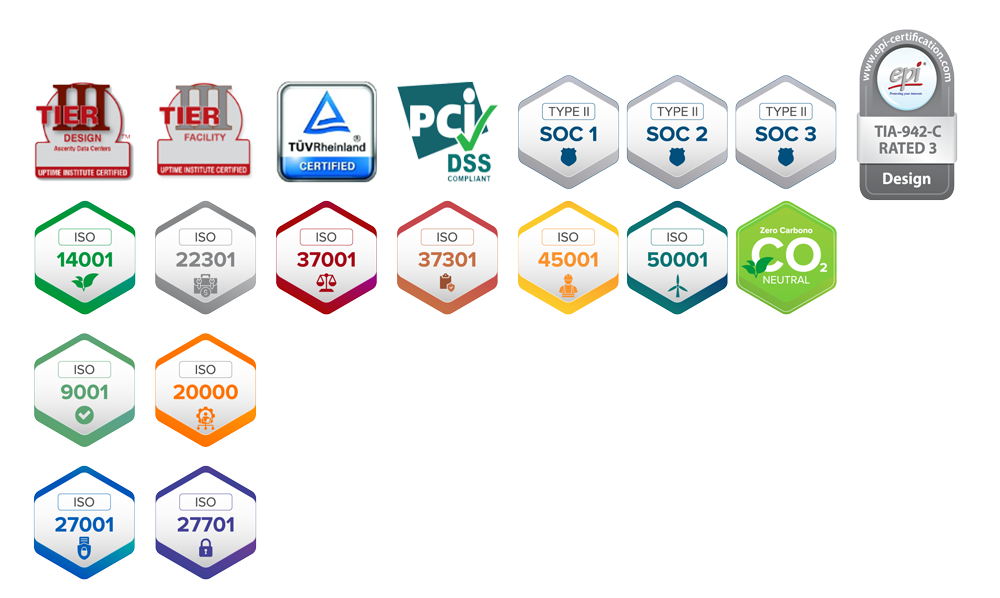

Como especialistas en entornos de misión crítica, ayudamos a nuestros clientes a restaurar sus entornos en minutos o en pocas horas con herramientas estratégicas de recuperación ante desastres (DR).

Si quiere saber más, hable con nosotros. Haga clic aquí.

Los comentarios están cerrados